挖矿脚本,Firefox如何增加对网站指纹和加密货币挖矿脚本的保护?

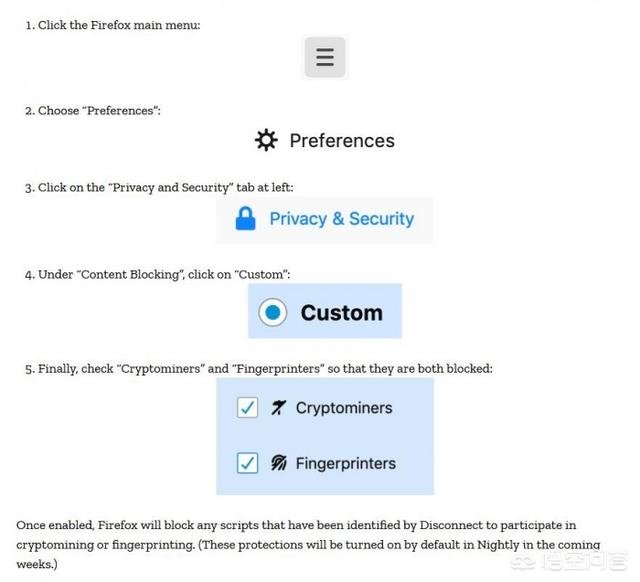

秉承着对保护用户隐私的承诺挖矿脚本,Mozilla近日宣布将会为Firefox浏览器引入几种新方式。正如此前在Bugzilla追踪器中BUG报告中所暗示的,Firefox将会增加对网站指纹和加密货币挖矿脚本的保护。

Mozilla在官方博文中解释道:网站通过指纹脚本可以收集每位访客的硬件相关数据,这样即使用户清除了cookies也能在网络上追踪用户。这些信息包括处理器、内存容量等信息,在苹果去年发布的macOS 10.14 Mojave中就引入了自己的方式来对抗各种数据收集。

Mozilla在官方博文中解释道:网站通过指纹脚本可以收集每位访客的硬件相关数据,这样即使用户清除了cookies也能在网络上追踪用户。这些信息包括处理器、内存容量等信息,在苹果去年发布的macOS 10.14 Mojave中就引入了自己的方式来对抗各种数据收集。

而对于加密货币挖矿脚本,这在当前的互联网上的威胁已经越来越大。该脚本可以让你的计算机在后台进行挖矿作业,为其他人挖掘加密货币。这可能会耗尽系统资源并影响系统性能。

为了解决这两个问题,Mozilla与Disconnect合作创建了黑名单,罗列了使用该脚本的域名站点,用户可以选择阻止其中一项或者完全阻止。目前该功能已经出现在Nightly通道的68版本和Beta通道的67版本中,目前默认情况下处于禁用状态,一旦通过测试提高可靠性和稳定性将会默认启用。

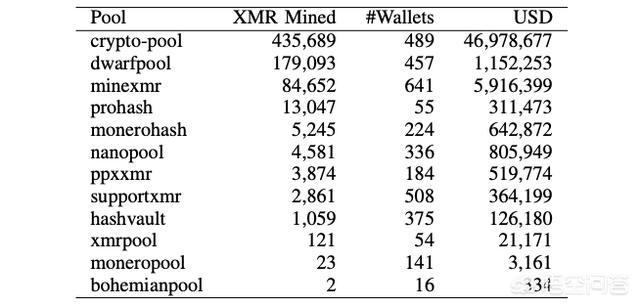

据CoinDesk报道,在一项新的研究中,来自马德里卡洛斯三世大学和伦敦大学国王学院的学者们计算出,加密挖掘恶意软件已经产生了大约720,000 XMR,大约占目前Monero流通供应量的4.32%。虽然确切的收入金额取决于犯罪分子何时提取其收入,但研究人员估计,在过去四年中,它的价值接近5700万美元(每月120万美元)。

而对于加密货币挖矿脚本,这在当前的互联网上的威胁已经越来越大。该脚本可以让你的计算机在后台进行挖矿作业,为其他人挖掘加密货币。这可能会耗尽系统资源并影响系统性能。

为了解决这两个问题,Mozilla与Disconnect合作创建了黑名单,罗列了使用该脚本的域名站点,用户可以选择阻止其中一项或者完全阻止。目前该功能已经出现在Nightly通道的68版本和Beta通道的67版本中,目前默认情况下处于禁用状态,一旦通过测试提高可靠性和稳定性将会默认启用。

据CoinDesk报道,在一项新的研究中,来自马德里卡洛斯三世大学和伦敦大学国王学院的学者们计算出,加密挖掘恶意软件已经产生了大约720,000 XMR,大约占目前Monero流通供应量的4.32%。虽然确切的收入金额取决于犯罪分子何时提取其收入,但研究人员估计,在过去四年中,它的价值接近5700万美元(每月120万美元)。

受欢迎的在线代码存储库GitHub被认为托管了最多的加密货币恶意挖掘软件。该研究还分析了XMR被路由到的位置。当黑客窃取计算能力偷偷摸摸地挖掘加密货币时,他们可以采用两种可能的策略:加入“采矿池”,或者自己加入。使用挖掘池具有优势 ,它增加了接收采矿付款的几率,它还减少了对专业采矿设备的需求。

受欢迎的在线代码存储库GitHub被认为托管了最多的加密货币恶意挖掘软件。该研究还分析了XMR被路由到的位置。当黑客窃取计算能力偷偷摸摸地挖掘加密货币时,他们可以采用两种可能的策略:加入“采矿池”,或者自己加入。使用挖掘池具有优势 ,它增加了接收采矿付款的几率,它还减少了对专业采矿设备的需求。

值得注意的是,绝大多数已开采的XMR已直接进入一个加密货币挖掘池:加密池。迄今为止,其成员已开采至少435,689 XMR(近4700万美元)。研究人员发现了2472次加密劫持活动,发现99%的收入低于100 XMR(4.7万美元)。

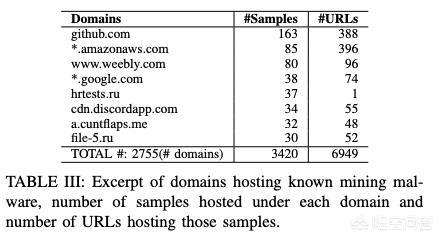

研究人员发现,黑客正在使用GitHub和Dropbox等合法网站来促进加密货币挖掘恶意软件的传播。他们构建特殊的恶意软件“droppers”,这是特洛伊木马计算机病毒的一种变种,它迫使目标下载并安装更多恶意软件。在大多数情况下,这些droppers下载了由GitHub托管的标准Monero挖掘工具。

研究人员观察到GitHub是用于托管加密货币挖恶意挖掘软件的最受欢迎站点。这是因为GitHub拥有大多数挖掘工具,这些挖掘工具是出于恶意目的直接下载。此外,GitHub还用于托管矿工的修改版本。该研究列出了其他公共存储库和受密码攻击者青睐的文件共享站点,包括Bitbucket,Amazon Web Services,Dropbox和Google。

研究人员还发现Monero挖掘恶意软件托管在torrent和流媒体网站上,作为Discord频道中的附件,以及通过各种URL缩短服务进行混淆。去年9月,在美国政府路由器上发现采矿恶意软件后,Monero社区被迫谴责那些一直在使用加密货币挖恶意挖掘软件的黑客。

值得注意的是,绝大多数已开采的XMR已直接进入一个加密货币挖掘池:加密池。迄今为止,其成员已开采至少435,689 XMR(近4700万美元)。研究人员发现了2472次加密劫持活动,发现99%的收入低于100 XMR(4.7万美元)。

研究人员发现,黑客正在使用GitHub和Dropbox等合法网站来促进加密货币挖掘恶意软件的传播。他们构建特殊的恶意软件“droppers”,这是特洛伊木马计算机病毒的一种变种,它迫使目标下载并安装更多恶意软件。在大多数情况下,这些droppers下载了由GitHub托管的标准Monero挖掘工具。

研究人员观察到GitHub是用于托管加密货币挖恶意挖掘软件的最受欢迎站点。这是因为GitHub拥有大多数挖掘工具,这些挖掘工具是出于恶意目的直接下载。此外,GitHub还用于托管矿工的修改版本。该研究列出了其他公共存储库和受密码攻击者青睐的文件共享站点,包括Bitbucket,Amazon Web Services,Dropbox和Google。

研究人员还发现Monero挖掘恶意软件托管在torrent和流媒体网站上,作为Discord频道中的附件,以及通过各种URL缩短服务进行混淆。去年9月,在美国政府路由器上发现采矿恶意软件后,Monero社区被迫谴责那些一直在使用加密货币挖恶意挖掘软件的黑客。